理解 CVE-2023-28432 和 CVE-2023-28434 的攻击向量

9月4日,发现某个未知威胁行为者攻击了公开可访问的 MinIO 对象存储集群。攻击者利用了 MinIO 服务器中的两个已知安全漏洞: CVE-2023-28432 和 CVE-2023-28434

这两个漏洞已于 3 月 19 日和 20 日被报告并修复,并在同一天发布了新版本 RELEASE.2023-03-20T20-16-18Z。这两个 CVE 于次日(3 月 21 日)发布。

哪些用户受到影响?

任何运行版本 RELEASE.2023-03-13T19-46-17Z 或更早版本的公开可访问的 MinIO 对象存储集群都会受到这两个 CVE 的影响。强烈建议所有用户至少更新到 RELEASE.2023-03-20T20-16-18Z 或 最新版本。

无法立即更新的用户应考虑采取以下应对措施

漏洞利用链和影响

对易受攻击且公开可访问的 MinIO 集群的攻击如下所示

Security Joes 的事件响应团队进行了详细的攻击分析,可以在这里找到 这里。

通知

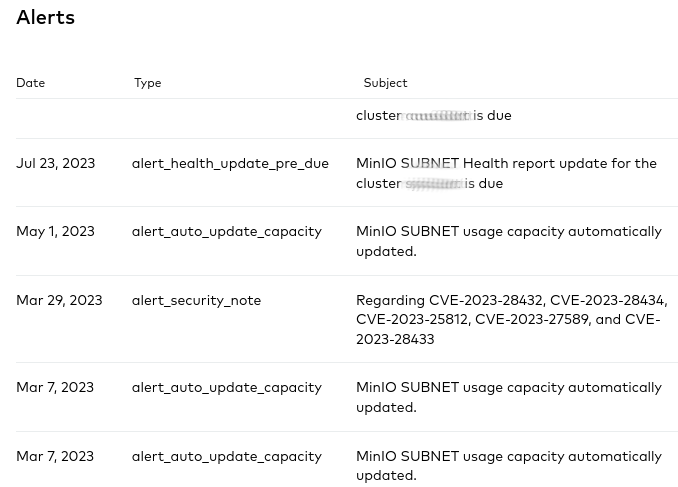

所有 MinIO SUBNET 成员都收到了有关安全问题和升级建议的通知。

在 SUBNET 上注册 MinIO 集群可以作为预防此类攻击的关键基础设施的主动措施。在本例中,这两个漏洞已知超过五个月,并且更新已随时可用。

总结

这些 CVE 的叠加以及用恶意副本替换 MinIO 是一条高度复杂的攻击轨迹,我们强烈敦促我们的客户和社区进行升级。如果您使用的是旧版本的 Apache 许可的 MinIO,则这些修复程序不再从 GNU AGPLv3 许可的上游版本回传。MinIO 的第三方发行版特别容易受到这些攻击载体的攻击。我们强烈建议您迁移到最新版本 - 攻击者将寻找易受攻击的 MinIO 集群,尤其是那些运行 Apache 许可代码的集群。请认真对待此建议并保护您的数据安全。